记得,在某互联网金融公司工作的时候,他们用的都是http协议,而且登陆过程中post的密码也未经过ajax先前一步加密…后来,公司有让我把部分页面转为ssl,只是没多久后,我就离职了,最近有空,尝试了一下。这次,就不用微软送的云服务器安装啦,我的网站没有什么敏感信息,明文传输挺好的,而且用了ssl加密后,客户机和服务器多了一次握手过程,反倒影响了打开速度,所以这次就用wmware workstation下的centos7试试吧…

1.yum install mod_ssl 安装mod_ssl

2.完毕后在/etc/httpd/conf.d/下会有一个ssl.conf的文件,打开主要看下证书及密钥的位置

SSLCertificateFile /etc/pki/tls/certs/localhost.crt

SSLCertificateKeyFile /etc/pki/tls/private/localhost.key

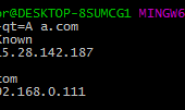

3.进入/etc/pki/tls/private

4.删除原来的 rm -f localhost.key

5.生成新的openssl genrsa 1024 > localhost.key

6.返回到certs目录 cd ../certs

7.删除原来的证书 rm -rf localhost.crt

8.生成新的

可以用命令make testcert自动生成,也可以自己输入命令openssl req -new -x509 -days 365 -key ../private/localhost.key -out localhost.crt,然后centos会提示你输入些信息比如国家 地区 邮箱等 随便写填写需要填写的信息,证书就生成了.这里为什么要用localhost.crt这样的名字,是因为在ssl.conf就是这样子指定的,这两个地方要一样。

9.再次打开/etc/httpd/conf.d下的ssl.conf,找到改下其中的

DocumentRoot “/var/www/html”

ServerName www.f.com

改成需要用到ssl的域的信息,重启apache,配置结束

这个证书是偶们自己给自己颁发的,所以是不受信任的。去申请一个貌似要花银子滴,,,点击添加到例外,就可以https访问啦

附:HTTPS的工作原理

HTTPS在传输数据之前需要客户端(浏览器)与服务端(网站)之间进行一次握手,在握手过程中将确立双方加密传输数据的密码信息。TLS/SSL协议不仅仅是一套加密传输的协议,更是一件经过艺术家精心设计的艺术品,TLS/SSL中使用了非对称加密,对称加密以及HASH算法。握手过程的简单描述如下:

1.浏览器将自己支持的一套加密规则发送给网站。

2.网站从中选出一组加密算法与HASH算法,并将自己的身份信息以证书的形式发回给浏览器。证书里面包含了网站地址,加密公钥,以及证书的颁发机构等信息。

3.获得网站证书之后浏览器要做以下工作:

a) 验证证书的合法性(颁发证书的机构是否合法,证书中包含的网站地址是否与正在访问的地址一致等),如果证书受信任,则浏览器栏里面会显示一个小锁头,否则会给出证书不受信的提示。

b) 如果证书受信任,或者是用户接受了不受信的证书,浏览器会生成一串随机数的密码,并用证书中提供的公钥加密。

c) 使用约定好的HASH计算握手消息,并使用生成的随机数对消息进行加密,最后将之前生成的所有信息发送给网站。

4.网站接收浏览器发来的数据之后要做以下的操作:

a) 使用自己的私钥将信息解密取出密码,使用密码解密浏览器发来的握手消息,并验证HASH是否与浏览器发来的一致。

b) 使用密码加密一段握手消息,发送给浏览器。

5.浏览器解密并计算握手消息的HASH,如果与服务端发来的HASH一致,此时握手过程结束,之后所有的通信数据将由之前浏览器生成的随机密码并利用对称加密算法进行加密。

这里浏览器与网站互相发送加密的握手消息并验证,目的是为了保证双方都获得了一致的密码,并且可以正常的加密解密数据,为后续真正数据的传输做一次测试。另外,HTTPS一般使用的加密与HASH算法如下:

非对称加密算法:RSA,DSA/DSS

对称加密算法:AES,RC4,3DES

HASH算法:MD5,SHA1,SHA256

其中非对称加密算法用于在握手过程中加密生成的密码,对称加密算法用于对真正传输的数据进行加密,而HASH算法用于验证数据的完整性。由于浏览器生成的密码是整个数据加密的关键,因此在传输的时候使用了非对称加密算法对其加密。非对称加密算法会生成公钥和私钥,公钥只能用于加密数据,因此可以随意传输,而网站的私钥用于对数据进行解密,所以网站都会非常小心的保管自己的私钥,防止泄漏。

TLS握手过程中如果有任何错误,都会使加密连接断开,从而阻止了隐私信息的传输。正是由于HTTPS非常的安全,攻击者无法从中找到下手的地方,于是更多的是采用了假证书的手法来欺骗客户端,从而获取明文的信息,但是这些手段都可以被识别出来,

转载请注明:飞嗨 » CentOS搭建https